Opiniones de los lectores

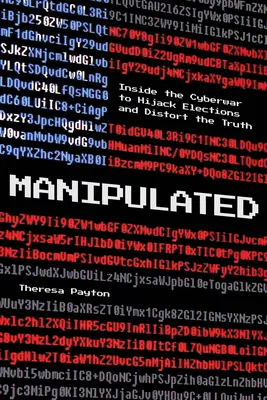

Resumen:El libro «Manipulados: Inside the Cyberwar to Hijack Elections and Distort the Truth», de Theresa Payton, ofrece un análisis exhaustivo de la seguridad electoral y las repercusiones de la desinformación en las redes sociales sobre la democracia. Los lectores aprecian la experiencia de la autora y la profundidad de la investigación presentada, que abarca el contexto histórico, las amenazas modernas y las vulnerabilidades de los sistemas actuales. Sin embargo, algunos críticos mencionan problemas como la repetición en el contenido y la falta de soluciones prácticas en relación con los retos normativos.

Ventajas:⬤ Bien documentado e informativo

⬤ ofrece el contexto histórico de la interferencia electoral

⬤ destaca las vulnerabilidades de los sistemas de votación

⬤ grandes ideas sobre la desinformación en las redes sociales

⬤ escrito de manera accesible

⬤ autor experto con experiencia en el mundo real

⬤ anima a los lectores a estar más atentos a la desinformación

⬤ incluye consejos prácticos y herramientas para los lectores

⬤ estilo de escritura convincente y atractivo.

⬤ Algunos contenidos son repetitivos

⬤ carece de un debate exhaustivo sobre soluciones normativas a la manipulación de los medios sociales

⬤ algunos lectores consideraron que no abordaba plenamente el panorama actual de la seguridad electoral en un contexto posterior a COVID

⬤ algunos lectores lo consideraron decepcionante en comparación con las expectativas.

(basado en 18 opiniones de lectores)

Título original:

Manipulated: Inside the Cyberwar to Hijack Elections and Distort the Truth

Contenido del libro:

Historias desde la primera línea de la ciberguerra mundial.

La experta en ciberseguridad Theresa Payton cuenta historias de la guerra mundial que se libra a través de clics, deslizamientos, accesos a Internet, puertas traseras técnicas y planes de espionaje masivo. Investiga a los ciberguerreros que planean los ataques del mañana, tejiendo una fascinante y escalofriante historia de mutaciones inteligentes artificiales que llevan a cabo ataques sin intervención humana, vídeos «deepfake» que parecen reales a simple vista y chatbots que engendran otros chatbots.

Por último, Payton ofrece a los lectores señales reveladoras de que sus creencias más fundamentales están siendo interferidas y acciones que pueden tomar o exigir que las empresas y los funcionarios electos tomen antes de que sea demasiado tarde.